Office 365 mobile mdm

Microsoft Intune to narzędzie do zarządzania urządzeniami i aplikacjami w środowiskach korporacyjnych. Pozwala również na zdalne monitorowanie, zarządzanie zabezpieczeniami i dostępem do zasobów dla urządzeń mobilnych i stacjonarnych.

Strona główna Aktualności Bezpieczeństwo w Office Jesteśmy firmą ekspercką. Wspieramy naszych klientów w cyfrowej ewolucji, wdrażając nowoczesne rozwiązania podnoszące ich produktywność i bezpieczeństwo biznesu. O naszej wartości jako partnera stanowią zaawansowane usługi zarządzane oraz selektywny dobór technologii w ramach dwóch megatrendów rynkowych — cloud i cybersecurity. Jak bez ponoszenia kosztów wykorzystać narzędzia i rozwiązania dostępne w Office , by uchronić firmę przed utratą, wyciekiem danych poufnych czy też po to, by efektywnie śledzić ich przepływ. Wiele firm korzysta z usługi Office wykorzystując podstawowe funkcje w zakresie np.

Office 365 mobile mdm

Usługa przeznaczona jest dla środowisk potrzebujących zarządzać urządzeniami mobilnymi jak i komputerami w scentralizowany, a zarazem sposób systemowy. Intune nie wymaga posiadania własnej infrastruktury on-premise czy też posiadania uruchomionych usług takich jak Active Directory. Dzięki dużej kompatybilności oraz możliwości integracji rozwiązania z innymi usługami chmury Microsoft np: Azure Active Directory organizacja otrzymuje możliwość zarządzania infrastrukturą w sposób centralny, umożliwiając tym samym tworzenie polityk bezpieczeństwa na każde urządzenie lub użytkownika w pełni zindywidualizowany sposób. Zapewnienie, iż wszystkie urządzenia z których korzystają nasi pracownicy lub partnerzy, uzyskując dostęp do naszych danych biznesowych spełniają nakładane przez nas wymagania dotyczące bezpieczeństwa. Przykładem może być w tym przypadku : a kontrola zainstalowanego oprogramowania antywirusowego wraz z potwierdzeniem posiadania aktualnych sygnatur b stan zaszyfrowanego dysku twardego c złożoność oraz długość hasła dla kont d kontrola dostępu do zasobów organizacji takich jak np. Wszystkie urządzenia z zainstalowanym agentem Intune podlegają dodatkowo pełnej inwentaryzacji sprzętu oraz oprogramowania , co pozwala na dodatkową optymalizację ponoszonych kosztów np. Przyczynia się to niekiedy do dość dużych optymalizacji np. To może jeszcze opiszę w kilku zdaniach jak wygląda sprawa zarządzania od tzw. Intune dzięki możliwości zarządzania w postaci intuicyjnych web paneli przykład poniżej , pozwala również na bardziej zaawansowany, a tym bardziej nastawiony na automatyzację wielu procesów, dostęp do wszystkich usług oraz features z poziomu cmdlet PowerShell. Przykład opracowanego skryptu wyciągającego wszystkie klucze recovery z BitLocker ze wszystkich urządzeń zarejestrowanych w Microsoft Intune. Po przyłączeniu urządzenia do usługi Intune, administrator może m. Kopia zapasowa backup danych krytycznych, dlaczego to jest aż tak ważne? Zarządzanie stacjami roboczymi i serwerami Cyberbezpieczeństwo w roku? Fortinet alarmuje Hybrydowe podejście do backupu. Mówiąc językiem biznesowym, usługa Microsoft Intune umożliwia: — dostosowanie urządzeń osobistych w celu wykorzystania ich do dostępu do danych organizacji, — ochronę danych firmowych za pomocą weryfikacji w jaki sposób użytkownicy otrzymują do nich dostęp, — zachowanie zgodności aplikacji i urządzeń z polityką bezpieczeństwa firmy.

Ostatnim z omawianych rozwiązań, które pomagają w zabezpieczeniu firmowych informacji przed nieuprawnionym dostępem, są mechanizmy uwierzytelniania wieloskładnikowego Multi-factor authenticationMFA.

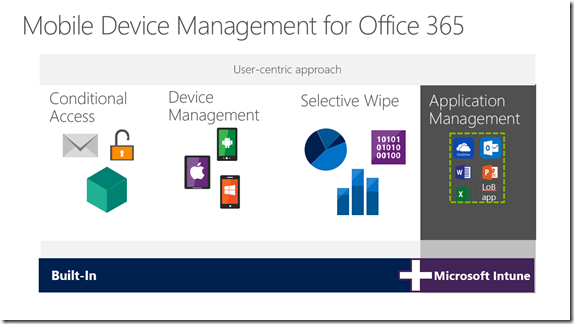

Autorem dzisiejszego wpisu jest Shobhit Sahay, kierownik produktów ds. Kilka miesięcy temu podczas konferencji TechEd Europe zapowiedzieliśmy wprowadzenie wbudowanej funkcji zarządzania urządzeniami mobilnymi MDM, Mobile Device Management w ramach usługi Office Dziś mamy przyjemność udostępnić funkcje MDM dla usługi Office wszystkim użytkownikom. Funkcje MDM dla usługi Office umożliwiają zarządzanie dostępem do danych usługi Office z poziomu szerokiej gamy telefonów i tabletów, w tym urządzeń z systemami iOS, Android i Windows Phone. A co dodatkowo warte podkreślenia: wbudowane funkcje MDM są udostępniane bez dodatkowych opłat w ramach wszystkich komercyjnych planów subskrypcji usługi Office , w tym planów typu Business, Enterprise, EDU oraz Government. W przypadku poszukiwania ochrony wykraczającej poza funkcje oferowane w ramach usługi Office można subskrybować usługę Microsoft Intune wchodzącą w skład pakietu Microsoft Enterprise Mobility Suite i uzyskać dodatkowe możliwości w zakresie zarządzania urządzeniami oraz aplikacjami dla telefonów, tabletów i komputerów PC. Obejmuje to możliwość ograniczenia czynności, takich jak wycinanie, kopiowanie, wklejanie i zapisywanie jako w aplikacjach zarządzanych przez usługę Intune, co pomaga jeszcze bardziej zabezpieczyć firmowe informacje.

Upgrade to Microsoft Edge to take advantage of the latest features, security updates, and technical support. The built-in mobile device management for Microsoft helps you secure and manage your users' mobile devices like iPhones, iPads, Androids, and Windows phones. The first step is to sign in to Microsoft and set up Basic Mobility and Security. For more info, see Set up Basic Mobility and Security. After you've set it up, the people in your organization must enroll their devices in the service. For more info, see Enroll your mobile device using Basic Mobility and Security. Then you can use Basic Mobility and Security to help manage devices in your organization. For example, you can use device security policies to help limit email access or other services, view devices reports, and remotely wipe a device.

Office 365 mobile mdm

Mobile users use apps to get things done wherever they are. But you need to secure your corporate information. Your users can install and set up any apps included with your Microsoft subscription on their Android or iOS devices. Share this article with your users so they can install the apps: Set up Office apps and email on a mobile device. It's important for your users be able to connect to your organization's data from their mobile phones and tablets. But it's critical that you be able to protect that information, even on their devices. Use the following solutions to help protect your data in Microsoft

Cest si bon übersetzung

Aktualności i wydarzenia z Sii Event. Development na miękko 27 listopada Klikamy przycisk wybierz typy wiadomości , a następnie określamy typy przeszukiwanych wiadomości. Segregation of duties SoD to koncepcja, która zakłada, że do zakończenia jakiegoś procesu biznesowego lub zadania potrzebna jest więcej niż jedna osoba. Jeśli chcemy aby wiadomości i inne obiekty Exchange były archiwizowane i chronione przed usunięciem lub zmodyfikowaniem musimy włączyć archiwum miejscowe. Drugą usługą, która umożliwia przetrzymywanie usuniętych i zmodyfikowanych danych jest In-place hold. Wbrew pozorom — sytuacje te mają miejsce dość często. Oznacza to, że dla polityki ochrony ustalonej na przykład na rok czasu, wiadomość e-mail jest przetrzymywana przez okres dokładnie jednego roku od momentu, kiedy została dostarczona do skrzynki pocztowej pracownika. Inaczej jest w przypadku powołania programu IGA, który od początku angażuje szeroko wiele departamentów i w sposób skoordynowany uwzględnia ich potrzeby — również te długoterminowe. Karta kredytowa wykorzystywana jest wyłącznie w celu weryfikacji klienta. Skontaktuj się z nami!

You may withdraw your consent at any time. Please visit our Privacy Statement for additional information.

Wystarczy przypisać mu odpowiednią rolę lub zmienić ją, gdy pracownik dostaje nowe obowiązki. Claim or contact us about this channel. A zatem klienci posiadający subskrypcję pakietu Office E3 mogą — i to bez ponoszenia dodatkowych kosztów — zwiększyć swoje bezpieczeństwo, wykorzystując narzędzia zawarte w tym wariancie usługi. Mamy tutaj informację o skrzynkach do przeszukania Mailboxes Total oraz skrzynkach, których przetwarzanie zostało ukończone Mailboxes Processed. Na pewno warto zarządzać człowiekiem w organizacji, czyli pracownikiem etatowym, na zlecenie, B2B, pracownikiem dostawcy zewnętrznego, audytorem itd. Mamy nadzieję, że będziecie zachwyceni tymi nowymi funkcjami, i zamierzamy w przyszłości udostępnić więcej rozbudowanych funkcji w usłudze Office Jak już zostało wspomniane, listę polityk ochrony przypisanych dla konta użytkownika można pozyskać pobierając wartość parametru InPlaceHolds w konsoli PowerShell. Te profile pozostają na urządzeniu do siedmiu dni lub do momentu, gdy urządzenie połączy się z nowym urzędem MDM. Ochrona informacji firmowych. Na zarządzaniu sekretami zyskuje cała firma i prowadzony przez nią biznes. Z uwagi na fakt, że mówimy tutaj o danych wrażliwych i poufnych, zadaniem administratorów jest wdrożenie mechanizmów, które pozwolą kontrolować jakie informacje mogą zostać przekazane drogą mailową na zewnątrz organizacji.

I apologise, but, in my opinion, you are mistaken. I can prove it.